| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | 4 | 5 | ||

| 6 | 7 | 8 | 9 | 10 | 11 | 12 |

| 13 | 14 | 15 | 16 | 17 | 18 | 19 |

| 20 | 21 | 22 | 23 | 24 | 25 | 26 |

| 27 | 28 | 29 | 30 |

- rommon mode

- STP

- 방화벽

- 네이티브 vlan

- SQL

- Ansible

- 네트워크 설계

- Red Hat

- Cisco

- Packet Tracer

- Network Design

- stream 9

- 오블완

- 네트워크

- vlan

- ansible playbook

- 프로그래머스

- BPDU

- port aggregation protocol

- 티스토리챌린지

- pagp

- eigrp

- centos

- gns3

- junos os

- pvst+

- ospf

- LACP

- freeradius

- 하프오픈

- Today

- Total

Doctor Pepper

[Switch] Port Security 본문

네트워크 보안은 현대 IT 환경에서 매우 중요한 요소이다. 특히 네트워크의 가장 기초적인 구성 요소인 스위치(Switch)는 보안을 강화하기 위한 여러 기능을 제공한다. 그중에서도 Port Security는 네트워크를 불법 접속 및 공격으로부터 보호하는 데 효과적인 기능이다.

1. Port Security

Port Security는 스위치 포트에 연결된 장치의 MAC 주소를 기반으로 액세스를 제한하는 보안 기능이다. 이를 통해 네트워크 관리자는 특정 포트에서 허용할 수 있는 장치 수를 제한하거나, 인증되지 않은 장치의 네트워크 접근을 차단할 수 있다.

- 네트워크에 무단으로 장치를 연결하려는 시도를 차단.

- 스위치 포트에 허용되지 않은 MAC 주소를 감지하고 알림 또는 차단 조치를 수행.

- 네트워크 트래픽을 제한하여 스위치 오버로드 및 보안 사고를 방지.

2. Port Security의 주요 기능

| MAC 주소 기반 보안 | 특정 포트에서 허용되는 MAC 주소를 설정하여, 인증된 장치만 연결할 수 있음. 동적으로 학습하거나 관리자가 직접 MAC 주소를 지정할 수 있음. |

| 최대 MAC 주소 개수 제한 | 포트에 연결할 수 있는 최대 장치 수를 제한합니다. 이를 통해 무단 연결로 인한 네트워크 혼잡을 예방함. |

| 위반 모드 설정 | 스위치가 설정된 정책을 위반하는 MAC 주소를 감지했을 때의 동작을 정의할 수 있음. - Protect: 허용되지 않은 MAC 주소에서의 트래픽을 차단. - Restrict: 트래픽을 차단하고 위반 로그를 생성. - Shutdown: 포트를 비활성화(Err-disabled 상태로 전환). |

| 동적 또는 정적 설정 | - 동적 학습: 스위치가 포트에 연결된 MAC 주소를 자동으로 학습. - 정적 설정: 관리자가 허용할 MAC 주소를 직접 지정. |

3. 정적 Port Security 실습

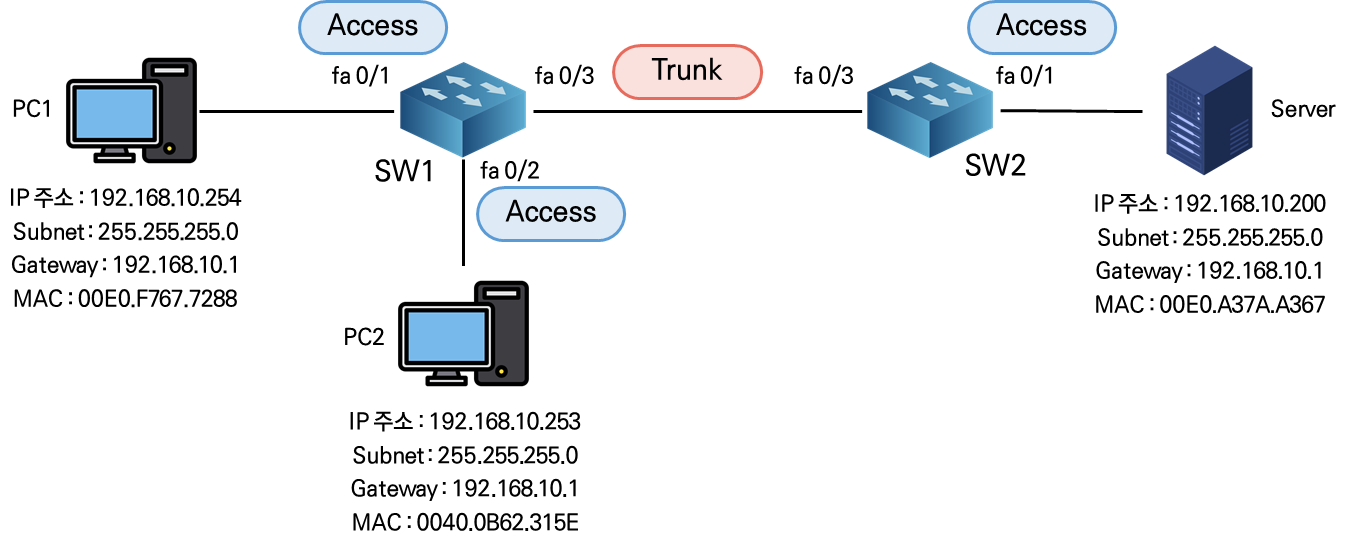

- 네트워크 토폴로지 구성

- PC: 2대

- 서버(Server): 1대

- 스위치(SW): Cisco 2960, 2대

- PC와 Server의 MAC 주소 확인(Desktop - Command Prompt)

| 공통 | C: \> ipconfig /all |

- Switch 설정

- Port Security를 수행하기 위해 Access Port와 Trunk Port를 설정해야 한다.

| SW1 | Switch > en Switch # conf t Switch (config) # int fa0/1 Switch (config-if) # swtichport mode access Swtich (config) # int fa0/2 Switch (config-if) # switchport mode access Switch (conifg-if) # inf fa0/3 Swtich (config-if) # switchport mode trunk |

| SW2 | Switch > en Switch # conf t Switch (config) # int fa0/1 Switch (config-if) # swtichport mode access Switch (conifg-if) # inf fa0/3 Swtich (config-if) # switchport mode trunk |

- 정적 Port Security 설정 : SW1에서 PC1과 PC2의 MAC 주소를 이용하여 Port Security 설정

| SW1 | Switch (config) # int fa0/1 Switch (config-if) # switchport port-security Switch (config-if) # switchport port-security mac-address 00E0.F767.7288 Switch (config-if) # int fa0/2 Switch (config-if) # switchport port-security Switch (config-if) # switchport port-security mac-address 0040.0B62.315E |

- 정적 Port Security 설정 결과

- PC3 추가 : 192.168.10.100

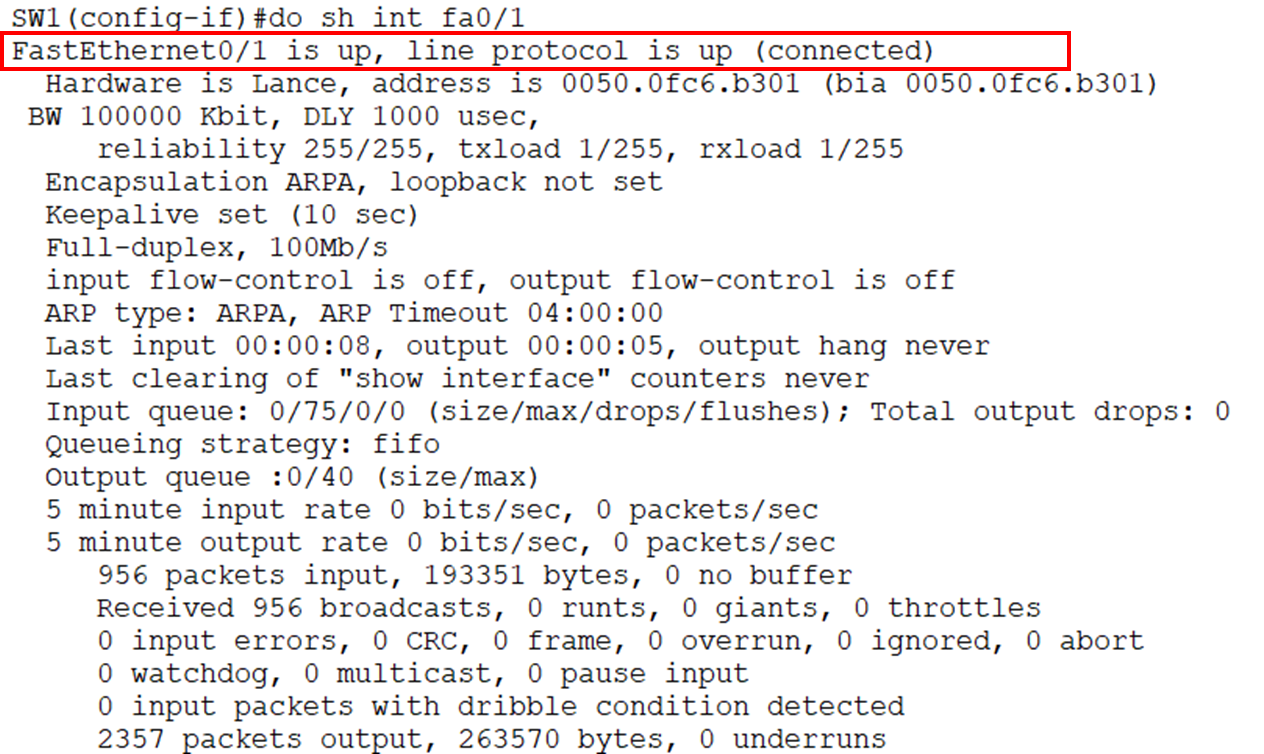

SW1에서 fa0/1 인터페이스 정보 확인을 위해 'sh int fa0/1' 명령어를 실행하면, err-disabled된 것을 확인할 수 있다.

- SW1의 err-disabled Fa0/1 포트 차단 해제

| SW | Switch > en Switch # conf t Switch (config) # int fa0/1 Switch (config-if) # shutdown Switch (config-if) # no shutdown |

4. 동적 Port Security 실습

- 정적 Port Security와 동일한 토폴로지에서 Access Port와 Trunk Port를 활성화해야 한다.

- 동적 Port Security 설정 : SW2의 fa0/3에 들어오는 MAC 주소 갯수를 설정함(PC 2대와 SW1의 MAC 주소의 수)

| SW2 | SW2 (config) # int fa0/3 SW2 (config-if) # switchport port-security SW2 (config-if) # switchport port-security maximum 3 |

- 동적 Port Security 설정 결과

- 동적 Port Security의 문제점

- 허기되지 않은 PC의 MAC 주소가 먼저 학습되는 경우 통신을 허용한다.

5. 동적 Port Security Sticky 실습

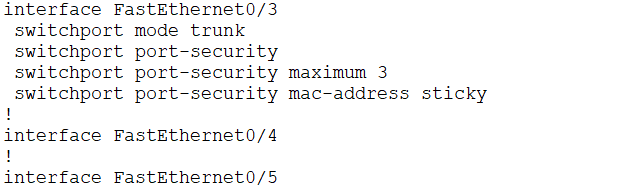

- 동적 Port Security Sticky 설정

- 스위치 포트에 연결된 디바이스의 MAC 주소를 학습하고, 이를 동적으로 스위치의 런타임 MAC 주소 테이블과 함께 시작 구성(startup configuration)에 저장하는 방식이다.

| SW2 | SW2 (config-if) # switchport port-security mac-address sticky |

- 동적 Port Security Sticky 설정 확인

| SW2 | SW2 (config-if) # do sh running-conifg |

| ※ 참고 : 실제 장비에서의 sticky 설정 결과 interface FastEthernet 0/3 switchport mode trunk switchport port-security switchport port-security maximum 3 switchport port-security mac-address sticky switchport port-security mac-address sticky 00E0.F767.7288 switchport port-security mac-address sticky 0040.0B62.315E switchport port-security mac-address sticky 00E0.A37A.A367 |

6. Port Security 동작

- Port Security 동작

| Shutdown(기본) | 포트를 차단하며 포트 상태를 Err-disabled 상태로 만듬 |

| Protect | Shutdown하지 않고 통신만 차단 |

| Restrict | Shutdown하지 않고 통신을 차단하며, Security Violation Count를 증가 |

- Protect 설정

| SW2 | Switch (config) # int fa0/3 Swtich (config-if) # switchport port-security violation protect |

- Protect 설정 결과

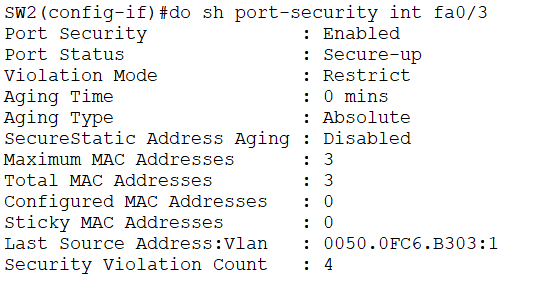

- Pestrict 설정

| SW2 | Switch (config) # int fa0/3 Switch (config-if) # switchport port-security violation restrict |

- Pestrict 설정 결과

| SW2 | Swtich (config-if) # do sh port-security int fa0/3 |

'Packet Tracer > 실습' 카테고리의 다른 글

| [ACL] 인바운드 및 아웃바운드 (1) | 2024.12.07 |

|---|---|

| [Router] OSPF, EIGRP (0) | 2024.11.22 |

| [Switch] PVST+, PVRST+ (1) | 2024.11.22 |

| [Switch] STP (0) | 2024.11.21 |

| [Switch] Inter VLAN Routing (0) | 2024.11.20 |